En el entorno de la seguridad informática, la capacidad de capturar y analizar el tráfico de red es esencial. Para lograr esto, se utiliza un modo especial en los adaptadores Wi-Fi llamado modo monitor. Este modo permite a los adaptadores Wi-Fi escuchar y capturar todos los paquetes de datos que pasan por el aire, sin necesidad de conectarse a una red específica. El modo monitor es invaluable para tareas como la auditoría de seguridad inalámbrica, la detección de intrusos, el análisis de tráfico y la investigación de incidentes.

Si estás buscando un adaptador Wi-Fi que te permita utilizar el modo monitor, este artículo te proporcionará toda la información que necesitas. Exploraremos qué es el modo monitor, cómo funciona, los beneficios que ofrece y cómo elegir el adaptador Wi-Fi adecuado para tus necesidades. Además, te guiaremos a través de los pasos necesarios para configurar el modo monitor en diferentes sistemas operativos.

- ¿Qué es el Modo Monitor?

- ¿Cómo funciona el Modo Monitor?

- ¿Qué Adaptadores Wi-Fi Soporta el Modo Monitor?

- Cómo Elegir un Adaptador Wi-Fi con Modo Monitor

- Configuración del Modo Monitor

- Ejemplos de Uso del Modo Monitor

- Consultas Habituales

- ¿Es legal utilizar el modo monitor?

- ¿Es seguro utilizar el modo monitor?

- ¿Qué herramientas se pueden utilizar para analizar el tráfico de red capturado en modo monitor?

- ¿Es posible utilizar el modo monitor para interceptar contraseñas Wi-Fi?

- ¿Qué es la inyección de paquetes?

- ¿Se puede utilizar el modo monitor para la inyección de paquetes?

¿Qué es el Modo Monitor?

El modo monitor es un modo especial en los adaptadores Wi-Fi que les permite capturar todos los paquetes de datos que pasan por el aire, sin necesidad de conectarse a una red específica. En este modo, el adaptador Wi-Fi actúa como un receptor pasivo, escuchando y registrando todos los paquetes de datos que están siendo transmitidos. Esto es diferente al modo normal de operación, donde el adaptador Wi-Fi se conecta a una red específica y solo recibe los paquetes de datos destinados a él.

El modo monitor es una herramienta poderosa para los profesionales de la seguridad informática, ya que permite capturar información valiosa sobre el tráfico de red. Esta información se puede utilizar para auditar la seguridad de las redes inalámbricas, detectar intrusos, analizar el tráfico de red y realizar una serie de otras tareas de seguridad.

Beneficios del Modo Monitor

El modo monitor ofrece una serie de beneficios para los profesionales de la seguridad informática, entre los que se encuentran:

- Auditoría de Seguridad Inalámbrica: El modo monitor permite a los profesionales de la seguridad informática capturar y analizar el tráfico de red inalámbrica para identificar posibles vulnerabilidades y amenazas.

- Detección de Intrusos: El modo monitor puede utilizarse para detectar dispositivos no autorizados que están conectados a la red inalámbrica.

- Análisis de Tráfico: El modo monitor permite a los profesionales de la seguridad informática analizar el tráfico de red para identificar patrones sospechosos o actividades maliciosas.

- Investigación de Incidentes: El modo monitor puede utilizarse para capturar información sobre un incidente de seguridad, como un ataque de denegación de servicio o un intento de acceso no autorizado.

- Desarrollo de Herramientas de Seguridad: El modo monitor se utiliza a menudo para desarrollar herramientas de seguridad que pueden detectar y mitigar las amenazas inalámbricas.

¿Cómo funciona el Modo Monitor?

El modo monitor funciona interceptando los paquetes de datos que pasan por el aire. Cuando un adaptador Wi-Fi está en modo monitor, no se conecta a ninguna red específica. En cambio, escucha todos los paquetes de datos que están siendo transmitidos en el rango de su antena.

El adaptador Wi-Fi captura los paquetes de datos y los envía a la computadora, donde se pueden analizar usando herramientas especiales. Estas herramientas permiten a los profesionales de la seguridad informática ver el contenido de los paquetes de datos, como direcciones MAC, direcciones IP, protocolos utilizados y el contenido de los datos.

¿Qué Adaptadores Wi-Fi Soporta el Modo Monitor?

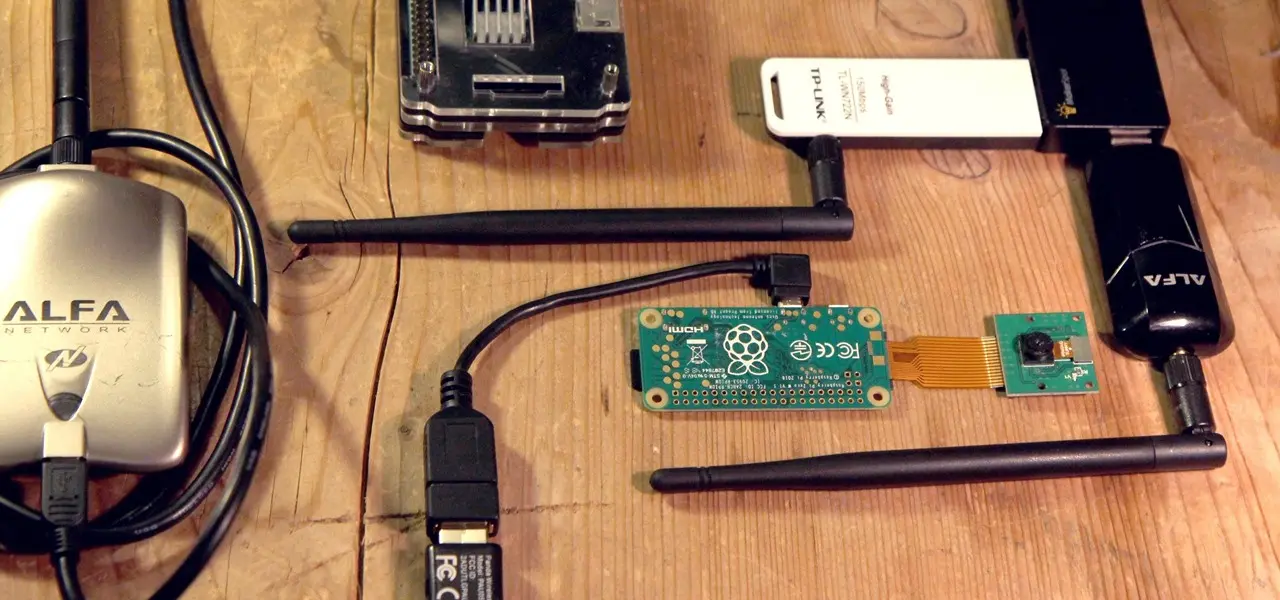

No todos los adaptadores Wi-Fi soportan el modo monitor. Para utilizar el modo monitor, necesitas un adaptador Wi-Fi que tenga soporte de hardware para este modo. La mayoría de los adaptadores Wi-Fi modernos soportan el modo monitor, pero es importante verificar las especificaciones del adaptador antes de comprarlo.

Aquí hay algunos tipos de adaptadores Wi-Fi que generalmente soportan el modo monitor:

- Adaptadores Wi-Fi USB: Estos adaptadores son relativamente económicos y fáciles de usar. Muchos adaptadores Wi-Fi USB de alta calidad soportan el modo monitor.

- Adaptadores Wi-Fi PCI: Estos adaptadores se instalan en la placa base de la computadora y ofrecen un rendimiento más rápido que los adaptadores USB. Algunos adaptadores Wi-Fi PCI también soportan el modo monitor.

- Adaptadores Wi-Fi PCIe: Estos adaptadores son similares a los adaptadores PCI, pero utilizan el bus PCIe, que ofrece un rendimiento aún más rápido. Muchos adaptadores Wi-Fi PCIe de alta gama soportan el modo monitor.

Cómo Elegir un Adaptador Wi-Fi con Modo Monitor

Al elegir un adaptador Wi-Fi para el modo monitor, es importante considerar los siguientes factores:

- Soporte de Modo Monitor: Asegúrate de que el adaptador Wi-Fi que elijas tenga soporte de hardware para el modo monitor. Esto generalmente se indica en las especificaciones del adaptador.

- Velocidad de Transferencia: La velocidad de transferencia del adaptador Wi-Fi determinará la velocidad a la que se pueden capturar los paquetes de datos. Si necesitas capturar grandes cantidades de datos, necesitarás un adaptador Wi-Fi con una alta velocidad de transferencia.

- Compatibilidad del Sistema Operativo: Asegúrate de que el adaptador Wi-Fi sea compatible con el sistema operativo que estás utilizando. Algunos adaptadores Wi-Fi pueden no ser compatibles con todos los sistemas operativos.

- Rango de Antena: El rango de la antena del adaptador Wi-Fi determinará la distancia a la que se pueden capturar los paquetes de datos. Si necesitas capturar datos de una red inalámbrica que está lejos, necesitarás un adaptador Wi-Fi con una antena de largo alcance.

- Precio: Los adaptadores Wi-Fi con soporte de modo monitor varían en precio. Es importante elegir un adaptador Wi-Fi que se ajuste a tu presupuesto.

Configuración del Modo Monitor

La configuración del modo monitor varía según el sistema operativo que estés utilizando. Aquí te presentamos una tutorial general para configurar el modo monitor en algunos sistemas operativos comunes:

Configuración del Modo Monitor en Linux

En Linux, el modo monitor se configura utilizando el comando iwconfig. Este comando se utiliza para configurar la interfaz de red inalámbrica. Para activar el modo monitor, necesitas ejecutar el siguiente comando:

iwconfig wlan0 mode monitor

Donde wlan0 es el nombre de la interfaz de red inalámbrica.

Una vez que el modo monitor está activado, puedes usar herramientas como tcpdump o wireshark para capturar y analizar el tráfico de red.

Configuración del Modo Monitor en Windows

En Windows, la configuración del modo monitor es más compleja y requiere herramientas de terceros. Algunas herramientas populares para configurar el modo monitor en Windows incluyen:

- CommView for WiFi: Esta herramienta ofrece una interfaz gráfica para capturar y analizar el tráfico de red inalámbrica.

- Wireshark: Wireshark es una herramienta gratuita y de código abierto que se puede utilizar para capturar y analizar el tráfico de red inalámbrica en Windows.

Es importante destacar que la configuración del modo monitor en Windows puede ser un proceso complicado y puede requerir conocimientos técnicos.

Configuración del Modo Monitor en macOS

En macOS, la configuración del modo monitor es similar a la de Linux. Puedes utilizar el comando iwconfig para activar el modo monitor. Sin embargo, macOS no incluye herramientas de captura de paquetes de forma predeterminada. Para capturar y analizar el tráfico de red inalámbrica, necesitarás instalar herramientas de terceros, como Wireshark.

Ejemplos de Uso del Modo Monitor

El modo monitor se puede utilizar para una variedad de tareas de seguridad informática. Aquí te presentamos algunos ejemplos:

- Auditar la Seguridad de una Red Inalámbrica: El modo monitor se puede utilizar para capturar y analizar el tráfico de red inalámbrica para identificar posibles vulnerabilidades y amenazas. Por ejemplo, se puede utilizar para detectar si hay dispositivos no autorizados conectados a la red o si hay alguna actividad maliciosa en curso.

- Detectar Intrusos: El modo monitor se puede utilizar para detectar dispositivos no autorizados que están conectados a la red inalámbrica. Por ejemplo, se puede utilizar para identificar si hay algún dispositivo que está intentando acceder a la red sin autorización.

- Analizar el Tráfico de Red: El modo monitor se puede utilizar para analizar el tráfico de red inalámbrica para identificar patrones sospechosos o actividades maliciosas. Por ejemplo, se puede utilizar para identificar si hay algún dispositivo que está enviando o recibiendo grandes cantidades de datos o si hay algún tráfico sospechoso que se está dirigiendo a un servidor específico.

- Investigar Incidentes de Seguridad: El modo monitor se puede utilizar para capturar información sobre un incidente de seguridad, como un ataque de denegación de servicio o un intento de acceso no autorizado. Por ejemplo, se puede utilizar para capturar el tráfico de red que se produjo durante el incidente para identificar la fuente del ataque y determinar cómo se llevó a cabo.

- Desarrollar Herramientas de Seguridad: El modo monitor se utiliza a menudo para desarrollar herramientas de seguridad que pueden detectar y mitigar las amenazas inalámbricas. Por ejemplo, se puede utilizar para desarrollar herramientas que pueden identificar y bloquear los ataques de denegación de servicio o los ataques de inyección de paquetes.

Consultas Habituales

¿Es legal utilizar el modo monitor?

La legalidad del uso del modo monitor varía según el país y la región. En algunos países, es legal utilizar el modo monitor para fines de seguridad, como la auditoría de la seguridad de una red inalámbrica o la detección de intrusos. Sin embargo, en otros países, es ilegal utilizar el modo monitor para interceptar el tráfico de red sin el consentimiento de los propietarios de la red. Es importante consultar las leyes locales antes de utilizar el modo monitor.

¿Es seguro utilizar el modo monitor?

El uso del modo monitor puede ser inseguro si no se utiliza correctamente. El modo monitor puede exponer la computadora a ataques de red si no se toman las precauciones necesarias. Es importante utilizar una computadora segura y actualizar el sistema operativo y las herramientas de seguridad a las últimas versiones. También tener cuidado al analizar el tráfico de red, ya que puede contener información confidencial.

¿Qué herramientas se pueden utilizar para analizar el tráfico de red capturado en modo monitor?

Hay una variedad de herramientas disponibles para analizar el tráfico de red capturado en modo monitor. Algunas de las herramientas más populares incluyen:

- Wireshark: Wireshark es una herramienta gratuita y de código abierto que se puede utilizar para capturar y analizar el tráfico de red inalámbrica.

- Tcpdump: Tcpdump es una herramienta de línea de comandos que se puede utilizar para capturar y analizar el tráfico de red inalámbrica.

- CommView for WiFi: Esta herramienta ofrece una interfaz gráfica para capturar y analizar el tráfico de red inalámbrica.

¿Es posible utilizar el modo monitor para interceptar contraseñas Wi-Fi?

Sí, es posible utilizar el modo monitor para interceptar contraseñas Wi-Fi. Sin embargo, esto es ilegal en la mayoría de los países y puede tener graves consecuencias legales. Es importante utilizar el modo monitor de manera responsable y ética.

¿Qué es la inyección de paquetes?

La inyección de paquetes es una técnica que se utiliza para enviar paquetes de datos falsificados a una red. La inyección de paquetes se puede utilizar para realizar una variedad de ataques, como los ataques de denegación de servicio, el secuestro de sesiones y los ataques de phishing.

¿Se puede utilizar el modo monitor para la inyección de paquetes?

Sí, el modo monitor se puede utilizar para la inyección de paquetes. Sin embargo, la inyección de paquetes es una técnica avanzada que requiere conocimientos técnicos y puede tener consecuencias legales graves. Es importante utilizar la inyección de paquetes de manera responsable y ética.

El modo monitor es una herramienta poderosa para los profesionales de la seguridad informática. Permite capturar y analizar el tráfico de red inalámbrica para identificar posibles vulnerabilidades y amenazas. Sin embargo, es importante utilizar el modo monitor de manera responsable y ética. Antes de utilizar el modo monitor, es importante consultar las leyes locales y asegurarse de que se está utilizando de manera legal.

Al elegir un adaptador Wi-Fi con soporte de modo monitor, es importante considerar los factores mencionados anteriormente, como el soporte de hardware para el modo monitor, la velocidad de transferencia, la compatibilidad del sistema operativo y el rango de la antena.

Con el conocimiento adecuado y las herramientas adecuadas, el modo monitor puede ser una herramienta valiosa para mejorar la seguridad de las redes inalámbricas.

Si quieres conocer otros artículos parecidos a Información completa de adaptadores wi-fi con modo monitor puedes visitar la categoría Seguridad wi-fi.